PingID シングルサインオン(SSO)の設定

本記事では、PingID と 6clicks の SSO 連携に関する具体的な手順を説明します

Ping Identity(PingID)で新しい 6clicks アプリケーション(タイプ:SPA OpenID Connect)を作成するには、両方の環境で管理者権限が必要です。

1. 6clicks の SSO 設定および Ping SSO で使用するロールを取得

シングルサインオンおよびロールを管理できる権限を持つユーザーアカウントで 6clicks にサインインします。

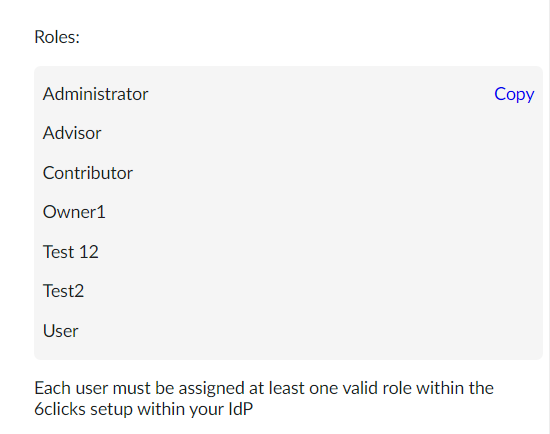

管理 → シングルサインオン に移動します。Ping のアプリケーションを構成する際に使用するため、コールバック URI、ログアウト URI、ロール の各項目の情報を控えておきます。

SSO 環境で使用する 6clicks のロールを作成するか、把握しておいてください。これらのロールにマッピングするため、Ping で対応するグループを作成します。ユーザーロールと権限についてはこちらをご覧ください。

2. Ping:6clicks のロールに対応するグループを作成する

Ping Identity の管理コンソールにログインし、環境を選択します。

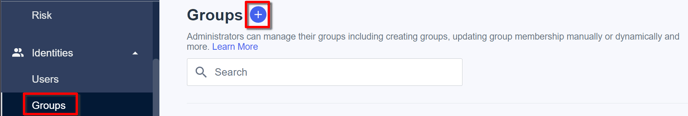

メニューから「アイデンティティ」→「グループ」を選択し、新しいグループを追加するために「+」をクリックします。

SSO プロセスは、各ユーザーに 6clicks のロールを割り当てるために使用されます。これには、各ユーザーが 6clicks の SSO ダッシュボード(および 管理/ロール)に表示されている有効な 6clicks ロールの少なくとも 1 つに一致するグループに所属している必要があります。

SSO プロセスは、各ユーザーに 6clicks のロールを割り当てるために使用されます。これには、各ユーザーが 6clicks の SSO ダッシュボード(および 管理/ロール)に表示されている有効な 6clicks ロールの少なくとも 1 つに一致するグループに所属している必要があります。

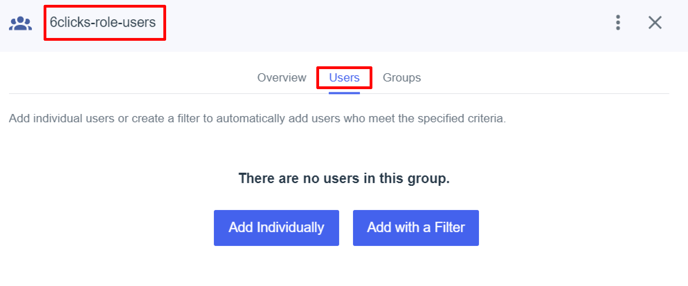

各 6clicks ロールは、Ping で作成するグループに「6clicks-role-」というプレフィックスを付けて追加する必要があります。例:

-

6clicks-role-Administrator

-

6clicks-role-Users

-

6clicks-role-CustomRole1

「保存」を選択すると、この新しいグループにユーザーやグループを追加するオプションが表示されます。要件に応じて各グループにユーザーを追加してください。

3. Ping:アプリケーションを作成する

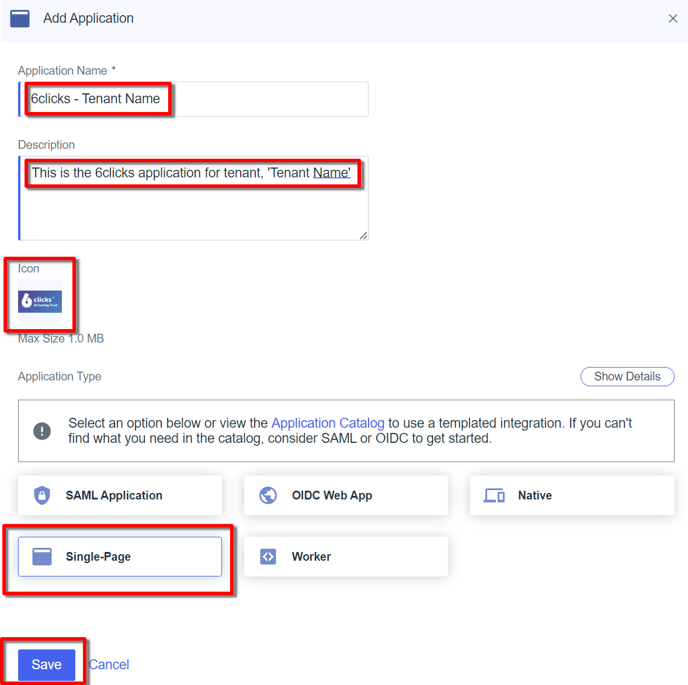

「接続」→「アプリケーション」→「+」をクリックしてアプリケーションを追加します。以下の設定を行い、保存 をクリックします。

-

アプリケーション名:自由形式ですが、説明的にするため「6clicks - テナント名」を推奨します

-

説明:任意

-

アイコン:6clicks のロゴは当社の メディアキット からダウンロードできます

-

アプリケーションの種類:シングルページ

4. Ping:アプリケーションを構成する

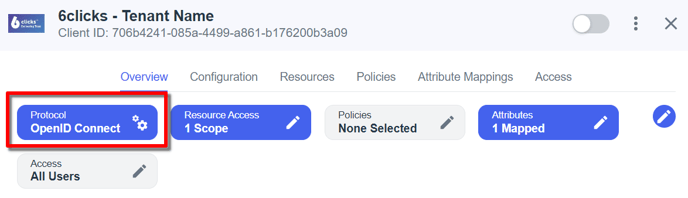

アプリケーションのプロトコル設定

アプリケーションを作成して保存すると、アプリケーション設定の画面が表示されます。プロトコル を選択します。

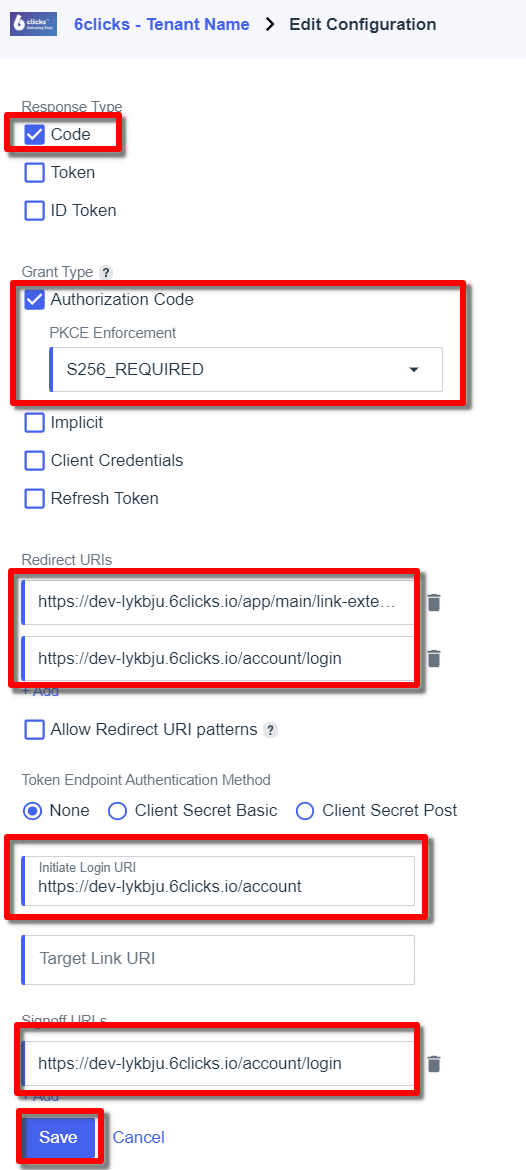

次のように設定を更新します(下記の例を参照):

-

応答タイプ:Code

-

Authorization Code(チェック)と PCKE Enforcement:S256_REQUIRED

-

リダイレクト URI:<6clicks の SSO ダッシュボードから取得>

-

ログイン開始 URI:<6clicks の SSO ダッシュボードから取得>

-

サインオフ URI:<6clicks の SSO ダッシュボードから取得>

保存 をクリック

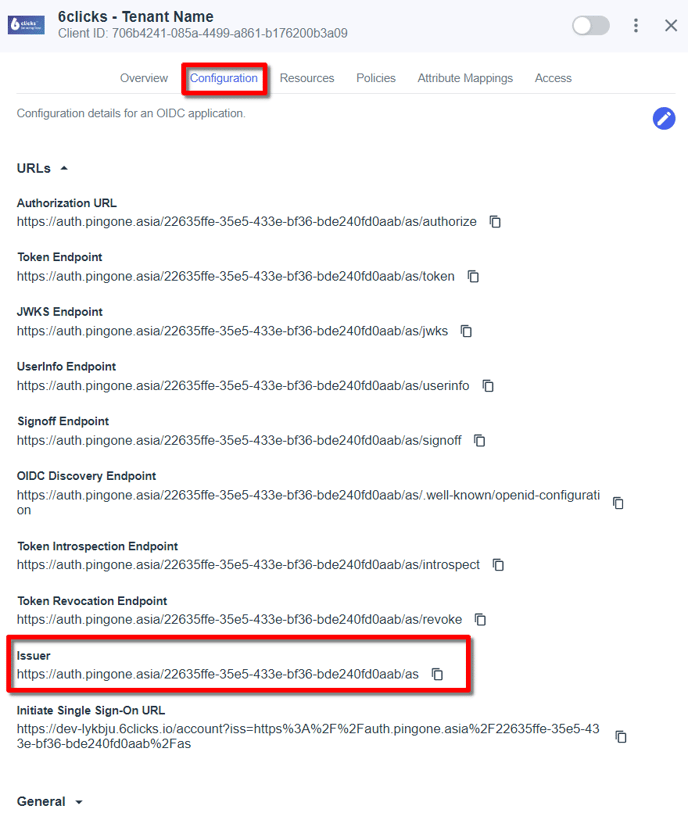

Issuer URI

プロトコル設定を保存するとすぐに、Ping は設定タブを表示し、そこに Issuer URI が表示されます。6clicks での SSO 設定を完了するために Issuer URI が必要になるため、必ず控えておいてください。

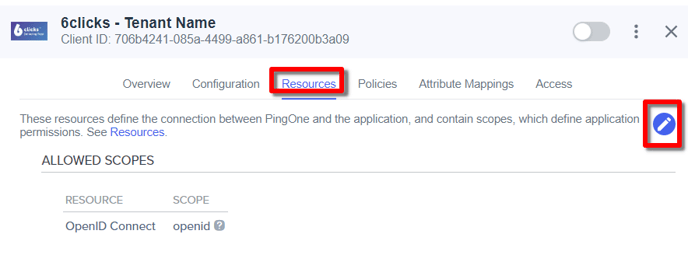

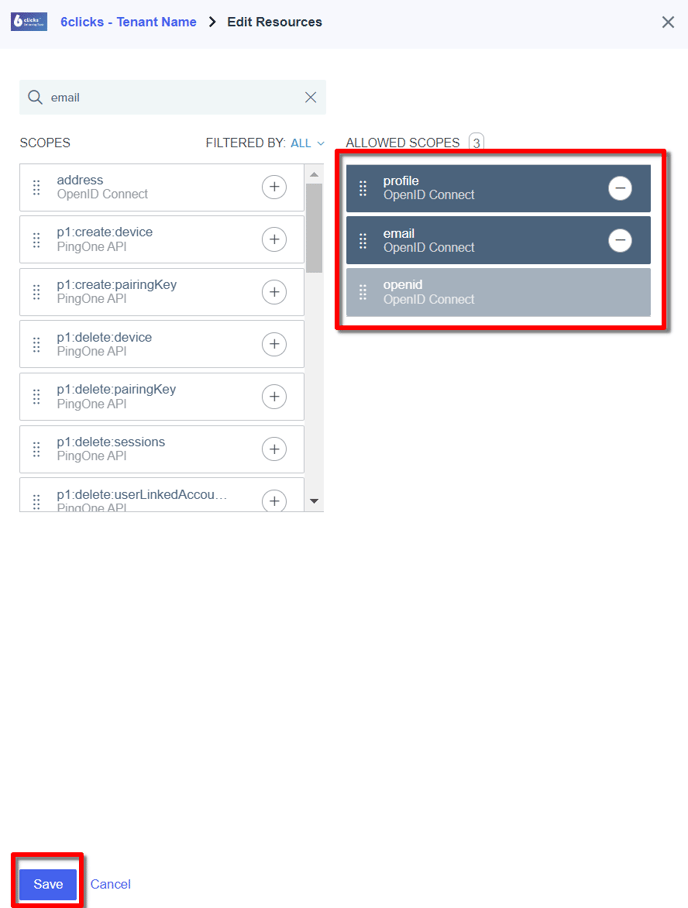

リソースの設定

リソース タブを選択し、編集するために「鉛筆」アイコンをクリックして、Profile と Email のスコープを追加します。保存 をクリック

ポリシー

ポリシー タブでは、MFA 認証などのポリシーを設定します。ビジネス要件に合わせてポリシーを設定することを強く推奨します。

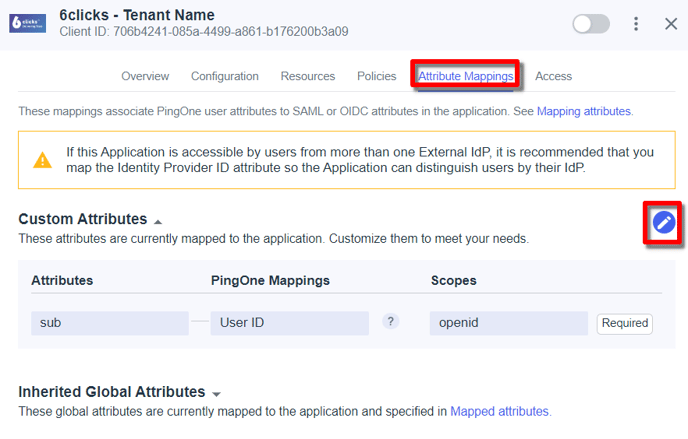

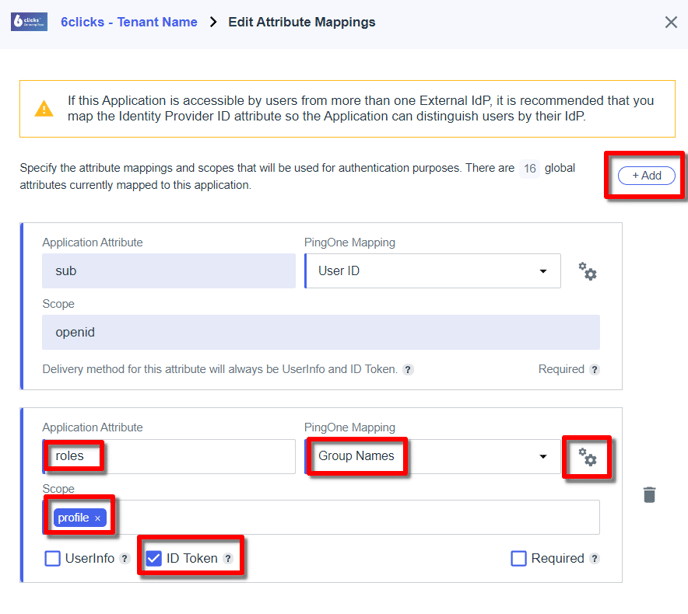

属性マッピング

次に、グループが ID トークンに表示されるよう、属性にマッピングします。属性 タブで「鉛筆」アイコンをクリックして編集します。

「+ 追加」および「詳細設定」ボタン(スクリーンショットには未表示)をクリックします。

-

アプリケーション属性:roles(必ず「roles」という名称にします)

-

PingOne マッピング:グループ名(グループ名のギア アイコンの設定は以下を参照)

-

スコープ:profile

-

ID トークン:<チェック済み>

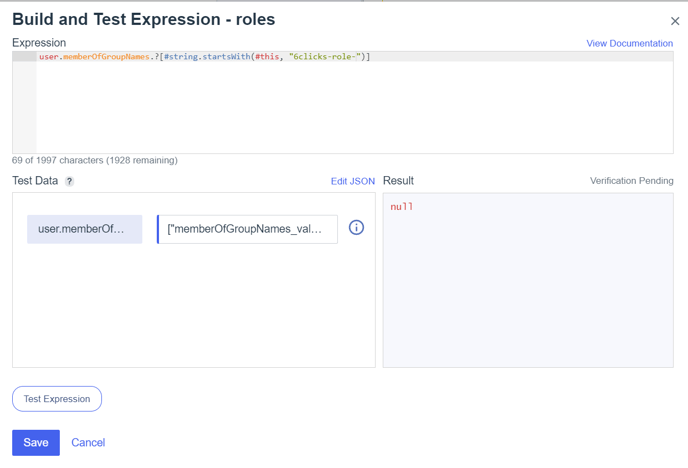

グループ名の式

PingOne マッピングの横にある「ギア」アイコンをクリックして、Ping Expression Language ビルダーを開きます。以下の式を追加して、対象のグループ名にフィルターをかけます。

-

式:user.memberOfGroupNames.?[#string.startsWith(#this, "6clicks-role-")]

保存 をクリック

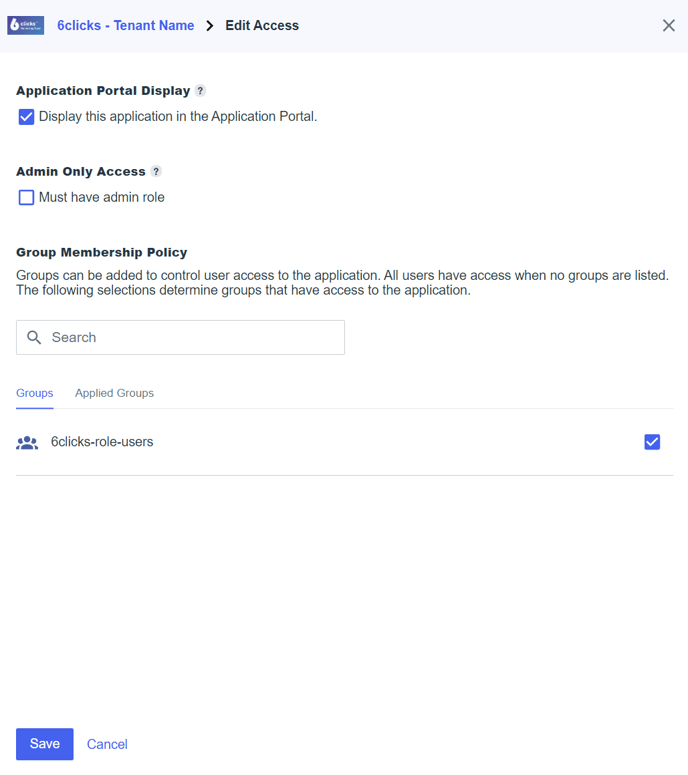

アクセス

アクセス タブを選択し、「鉛筆」アイコンをクリックして編集します。

-

アプリケーション ポータル表示:<チェック済み>

-

ユーザーが適用対象のいずれかのグループのメンバー:<チェック済み>

-

グループ:6clicks の各グループをすべて追加します。

保存 をクリック

4. アプリケーションを有効化し、クライアント ID を控える

6clicks 側の設定を完了する

これで Ping のクライアント(アプリケーション)ID と Issuer URI が揃いました。これらの情報を用意して 6clicks に戻り、6clicks の SSO 設定を完了してください。