Microsoft Entra ID(Azure AD)シングルサインオン(SSO)の設定

この記事では、Microsoft Entra ID と 6clicks の SSO 連携のための具体的な手順を説明します。

Microsoft Entra ID で新しい 6clicks アプリケーション(種類: SPA OpenID Connect)を作成するには、管理者権限が必要です。セットアップはすべて Azure ポータルの Entra ID 内で実施します。手順は次のとおりです。

1. アプリケーションを登録する

Azure ポータルで、Microsoft Entra ID → アプリの登録 → + 新規登録 に移動します。

アプリケーション名(例: 6clicks - テナント名)を入力し、登録 をクリックします。

認証を構成する

ナビゲーション メニューから 認証 を選択し、+ プラットフォームを追加 をクリックして シングルページ アプリケーション(SPA) を選択します。次の項目を設定します。

-

リダイレクト URI: https://{6clicks ホスト名}/account/login に設定(例: https://app-au.6clicks.io/account/login)

-

フロントチャネル ログアウト URL: https://{6clicks ホスト名}/account/login(例: https://app-au.6clicks.io/account/login)

-

ID トークン: ID トークンのチェックボックスをオンにする

注: リダイレクト URI と フロントチャネル ログアウト URL の情報は、6clicks の 管理/シングルサインオン の コールバック URI および ログアウト URI にそれぞれ記載されています。

構成 をクリックします。

6clicks のロールを設定する

次のステップは 6clicks のロールを設定することです。これらは SSO プロセスの一部としてトークンに含まれます。これは [アプリ ロール] ページで行います。

-

表示名: 自由入力のテキスト フィールドですが、6clicks のロール名を使用することを推奨します。

-

許可されるメンバーの種類: [ユーザー/グループ] にチェックを入れます。

-

値: Entra で設定するグループ名は、6clicks でマッピングするロール名に従い、次の形式にしてください: 「6clicks-role-<role name>」。

例:

-

6clicks-role-Administrator

-

6clicks-role-Users

-

6clicks-role-CustomRole1

-

SSO を利用し、ジャストインタイム(JIT)プロビジョニングを活用しているお客様は、IdP のグループを 6clicks のユーザーグループと同期できます。これは、IdP グループから 6clicks ロールへの同期と同様に動作し、規約(命名規則)に基づくマッピングと明示的なマッピングのいずれかを使用できます。

-

説明: 自由入力のテキスト フィールドです。ロールの内容と用途が分かる説明を記載することを推奨します。

アプリ ロールを有効にするチェックボックスを必ずオンにしてください。完了したら、[適用] をクリックして続行します。

ブランディングとプロパティを追加

ナビゲーション メニューから選択できる [ブランディングとプロパティ] ページでは、サービス規約 URI の追加やロゴのアップロードが可能です。このステップは任意です。

6clicks のロゴは当社の Media Kit からダウンロードできます。

2. エンタープライズ アプリケーションを構成する

Microsoft Entra ID → エンタープライズ アプリケーション で、新しい 6clicks アプリケーションを検索して見つけます。

ユーザーまたはグループをロールに割り当てる

次に ユーザーとグループ を選択し、+ ユーザー/グループの追加 をクリックします。

先ほど定義したロールに、ユーザーまたはグループを割り当てます。

ご注意: 「Email」フィールドには値を設定しておく必要があります。これが未設定だと SSO は機能しません。「Other emails」に値を設定しても、SSO の認証には使用されないため機能しません。

3. 6clicks で SSO を構成する

Azure で、新しいアプリに対応する アプリの登録 → 概要 ページを開きます。このページの情報を 6clicks にコピーします。

クライアント ID をコピー

アプリケーション(クライアント)ID は [概要] 画面に表示されています。

Issuer URL をコピー

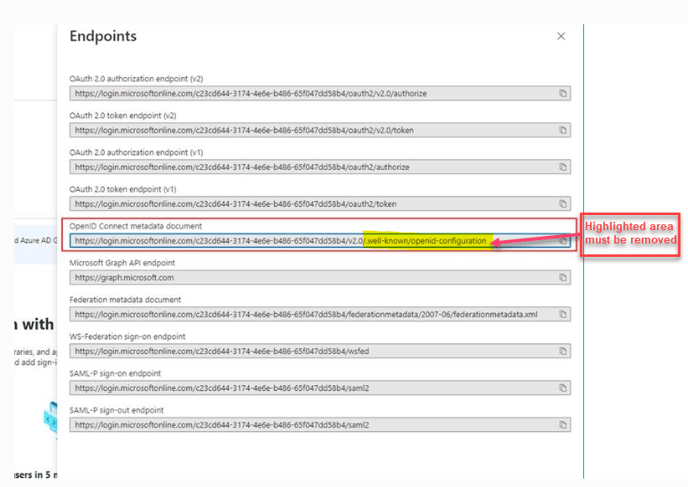

Issuer URL は 概要 の エンドポイント タブをクリックして確認します。Issuer URL の値は、エンドポイント画面の OpenID Connect メタデータ ドキュメント の値から「/.well-known/openid-configuration」の部分を除いたものになります(以下の例を参照)。この例に基づけば、Issuer URL は https://login.microsoftonline.com/c23cd644-3174-4e6e-b486-65f047dd58b4/v2.0 となります。

6clicks での SSO 設定を完了

Issuer URL とクライアント(アプリケーション)ID を取得したら、6clicks の SSO ページに戻って構成を完了します。

管理 → シングルサインオン に移動し、ユーザーに対してシングルサインオンを有効化 を選択します。

ドロップダウン リストから Microsoft を選択します。

前のステップで取得した値を使用して Issuer URL と クライアント(アプリケーション)ID を入力し、組織のログインに使用する ドメイン も入力します。

組織で複数のドメインを使用している場合は、以下の ドメイン ボックスにそれぞれ入力します。複数追加するには、各ドメイン名を入力して Enter キーを押してください。

4. Azure ダッシュボードからのログインを有効化

Azure に戻り、Microsoft Entra ID → エンタープライズ アプリケーション に移動します。

.png?width=688&height=313&name=MicrosoftTeams-image%20(2).png)

検索してアプリを見つけます。

.png?width=688&height=311&name=MicrosoftTeams-image%20(3).png)

アプリを開きます。プロパティ に移動し、ユーザーに表示しますか? フィールドを はい に設定します。

ホームページ URL を https://{6clicks ホスト名}/account/initiate-sso?clientId={アプリケーションのクライアント ID} に更新します。

場合によっては、[アプリの登録] > [ブランディングとプロパティ] 側でホームページ URL を入力します。

アプリケーションにアクセス権のあるユーザーは、https://myapplications.microsoft.com/ のダッシュボードにアプリが表示されるはずです。

構成後、アプリケーションが表示されるまで最大 15 分かかることがあります。