إعداد تسجيل الدخول الأحادي (SSO) باستخدام Microsoft Entra ID (Azure AD)

تقدم هذه المقالة تعليمات محددة لتكامل تسجيل الدخول الأحادي (SSO) في 6clicks مع Microsoft Entra ID

لإنشاء تطبيق 6clicks جديد (النوع: SPA OpenID Connect) في Microsoft Entra ID، ستحتاج إلى أذونات المسؤول. يقع الإعداد بأكمله ضمن Entra ID في بوابتك على Azure. الخطوات كالتالي:

1. تسجيل التطبيق

في بوابتك على Azure، انتقل إلى Microsoft Entra ID → تسجيلات التطبيقات → + تسجيل جديد

أدخل اسم التطبيق (مثلاً: 6clicks - اسم المستأجر) ثم انقر على تسجيل

تكوين المصادقة

من قائمة التنقل، اختر المصادقة، ثم انقر على + إضافة منصة واختر تطبيق صفحة واحدة (SPA). قم بتكوين الحقول التالية:

-

عناوين إعادة التوجيه (Redirect URIs): قم بتعيينها إلى https://{6clicks host name}/account/login (مثلاً: https://app-au.6clicks.io/account/login)

-

عنوان URL لتسجيل الخروج عبر القناة الأمامية (Front-channel logout URL): https://{6clicks host name}/account/login (مثلاً: https://app-au.6clicks.io/account/login)

-

رموز الهوية (ID Tokens): قم بتحديد المربع الخاص برموز الهوية

ملاحظة: تتوفر معلومات Redirect URI و Front-channel logout URL الخاصة بالمستأجر في حقول Administration/Single Sign-On الخاصة بـ 6clicks في حقلي Callback URI و Logout URI على التوالي.

انقر على تكوين

إعداد أدوار 6clicks

الخطوة التالية هي إعداد أدوار 6clicks، التي ستظهر ضمن الرموز أثناء عملية تسجيل الدخول الأحادي. يتم ذلك في صفحة أدوار التطبيق:

-

الاسم الظاهر (Display Name): هو حقل نصي حر، لكننا نقترح استخدام اسم دور 6clicks

-

أنواع الأعضاء المسموح بها (Allowed Member Types): قم بتحديد خيار المستخدمين/المجموعات

-

القيمة (Value): يجب أن يتبع اسم المجموعة الذي قمت بإعداده في Entra اسم الدور الذي تربطه في 6clicks باستخدام الصيغة التالية: "6clicks-role-<role name>".

على سبيل المثال:

-

6clicks-role-Administrator

-

6clicks-role-Users

-

6clicks-role-CustomRole1

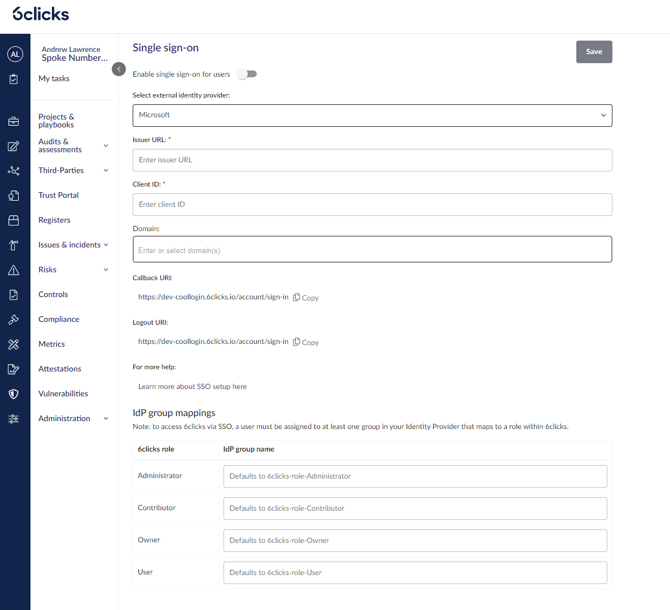

إذا لم تتمكن من إنشاء اسم المجموعة بهذا التنسيق، فمن الممكن إعداد ترحيل مخصص من دور 6clicks إلى اسم مجموعة Entra. يمكن القيام بذلك من خلال Administration → Single Sign-On في تطبيق 6clicks، ضمن قسم IdP group mappings.

-

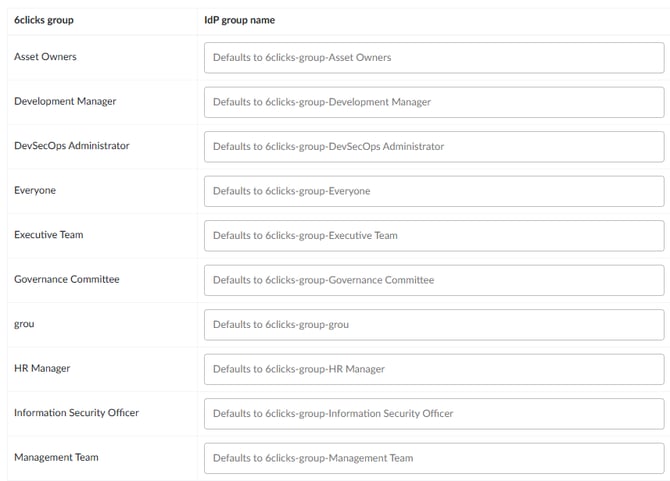

بالنسبة للعملاء الذين يستخدمون تسجيل الدخول الأحادي والاستفادة من التوفير عند الطلب (JIT provisioning)، يمكنك مزامنة مجموعات معرف الهوية (IdP) مع مجموعات مستخدمي 6clicks. تعمل هذه الخاصية بالطريقة نفسها لمزامنة مجموعة معرف الهوية إلى دور 6clicks، مع القدرة على استخدام ترحيل قائم على الاتفاقية أو ترحيل صريح.

-

الوصف: هو حقل نصي حر. نقترح تحديد وصف يشرح ماهية الدور وكيفية استخدامه.

تأكد من تحديد خانة الاختيار لتمكين دور التطبيق. عند الانتهاء، انقر على تطبيق للمتابعة.

إضافة العلامة والخصائص

في صفحة العلامة والخصائص والتي يمكنك اختيارها من قائمة التنقل، يمكنك إضافة عناوين URL لشروط الخدمة وتحميل شعار. هذه الخطوة اختيارية.

يمكنك تحميل شعار 6clicks من مجموعة الوسائط الخاصة بنا.

2. تكوين التطبيق المؤسساتي

ضمن Microsoft Entra ID → التطبيقات المؤسساتية، ابحث عن تطبيق 6clicks الجديد الخاص بك واعثر عليه.

تعيين المستخدمين أو المجموعات للأدوار

بعد ذلك، اختر المستخدمون والمجموعات، ثم + إضافة مستخدم/مجموعة

قم بمطابقة المستخدمين أو المجموعات مع الأدوار التي قمت بتحديدها مسبقاً

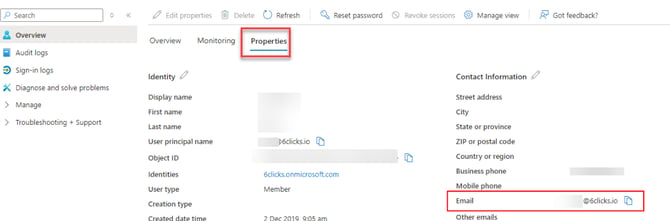

يرجى الملاحظة: يجب أن يحتوي حقل "البريد الإلكتروني" على قيمة، وإلا فلن يعمل تسجيل الدخول الأحادي. لن يؤثر تعيين قيمة في "رسائل البريد الإلكتروني الأخرى" لأن هذه الخاصية غير مستخدمة للمصادقة مع تسجيل الدخول الأحادي.

3. تكوين تسجيل الدخول الأحادي (SSO) في 6clicks

في Azure، افتح صفحة تسجيلات التطبيقات → نظرة عامة للتطبيق الجديد الخاص بك. ستحتاج إلى نسخ المعلومات من هذه الصفحة إلى 6clicks.

نسخ معرّف العميل

يُوجد معرّف التطبيق (العميل) في شاشة النظرة العامة

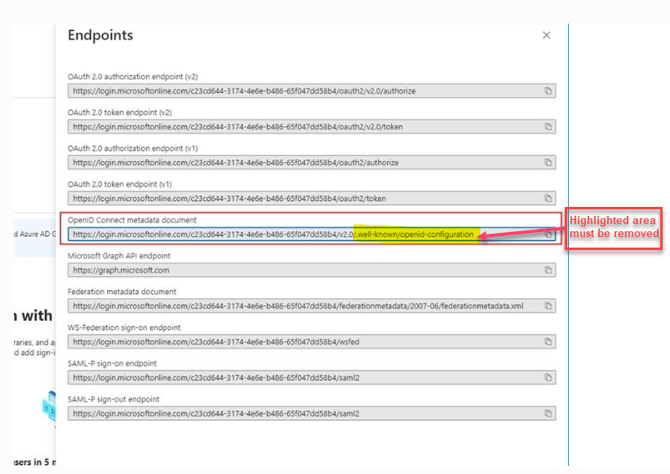

نسخ عنوان URL للمُصدر

يمكن العثور على عنوان URL للمُصدر من خلال النقر على علامة تبويب النقاط النهائية (Endpoints) في شاشة النظرة العامة. يجب أن تكون قيمة عنوان URL للمُصدر هي قيمة حقل وثيقة بيانات تعريف OpenID Connect في شاشة النقاط النهائية ولكن بدون الجزء "/.well-known/openid-configuration" كما في المثال أدناه. بناءً على المثال، سيكون عنوان URL للمُصدر https://login.microsoftonline.com/c23cd644-3174-4e6e-b486-65f047dd58b4/v2.0.

إكمال إعداد تسجيل الدخول الأحادي في 6clicks

بمجرد حصولك على عنوان URL للمُصدر ومعرّف العميل (التطبيق)، عُد إلى صفحة تسجيل الدخول الأحادي في 6clicks لإكمال التكوين.

انتقل إلى الإدارة → تسجيل الدخول الأحادي، واختر تمكين تسجيل الدخول الأحادي للمستخدمين.

حدد Microsoft من القائمة المنسدلة.

أدخل عنوان URL للمُصدر و معرّف العميل (التطبيق) باستخدام القيم التي حصلت عليها في الخطوة السابقة، بالإضافة إلى النطاق(ات) التي تستخدمها مؤسستك لتسجيل الدخول.

إذا كانت مؤسستك تستخدم نطاقات متعددة، ستحتاج إلى إدخالها في حقل النطاق أدناه. لإضافة نطاقات متعددة، الرجاء إدخال كل اسم نطاق واضغط Enter.

4. تمكين تسجيل الدخول من لوحة تحكم Azure

عُد إلى Azure، وانتقل إلى Microsoft Entra ID → التطبيقات المؤسساتية

.png?width=670&height=305&name=MicrosoftTeams-image%20(2).png)

ابحث عن تطبيقك من خلال عملية البحث.

.png?width=670&height=303&name=MicrosoftTeams-image%20(3).png)

افتح التطبيق. انتقل إلى الخصائص، وابحث عن حقل مرئي للمستخدمين؟ وحدد نعم.

قم بتحديث عنوان الصفحة الرئيسية (Homepage URL) إلى https://{6clicks host name}/account/initiate-sso?clientId={client Id of application}

في بعض الحالات، يتم إدخال عنوان الصفحة الرئيسية داخل تسجيلات التطبيقات > العلامة والخصائص.

يجب على المستخدمين الذين لديهم حق الوصول للتطبيق الآن أن يتمكنوا من رؤيته على لوحة التحكم الخاصة بهم على https://myapplications.microsoft.com/.

بعد التكوين، قد يستغرق ظهور التطبيق ما يصل إلى 15 دقيقة.